SMSVova 스파이웨어를 숨긴 가짜 앱, 구글 플레이 스토어에서 수년 동안 탐지되지 않아

Fake app hiding a SMSVova spyware went undetected for years in the Google Play Stores

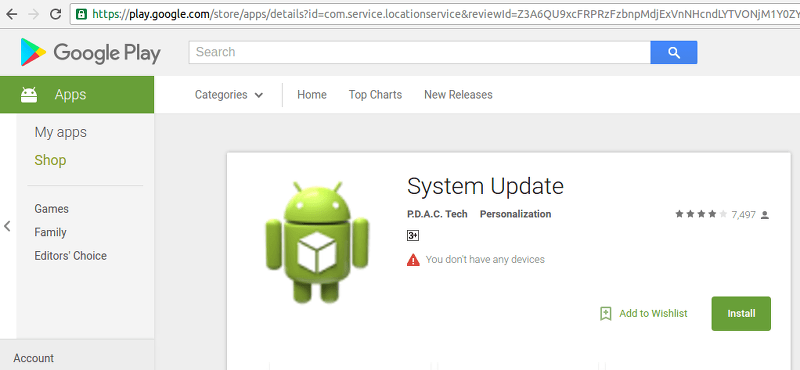

최근 보안 전문가들은 정식 앱으로 가장한 가짜앱 "System Update"를 발견했습니다. 해당 앱은 최신 안드로이드 소프트웨어 릴리즈를 제공한다며 사용자들을 현혹하고 있습니다.

<이미지 출처 : http://securityaffairs.co/wordpress/58244/malware/smsvova-spyware-google-store.html>

SMSVova 가짜앱은 지난 2014년 구글 플레이 스토어에 업로드되었으며, 지금까지 1백만~5백만회의 다운로드 수를 기록했습니다. 보안 전문가들은 해당 앱을 구글에 제보했으며, 구글은 즉시 구글 스토어에서 이를 삭제했습니다.

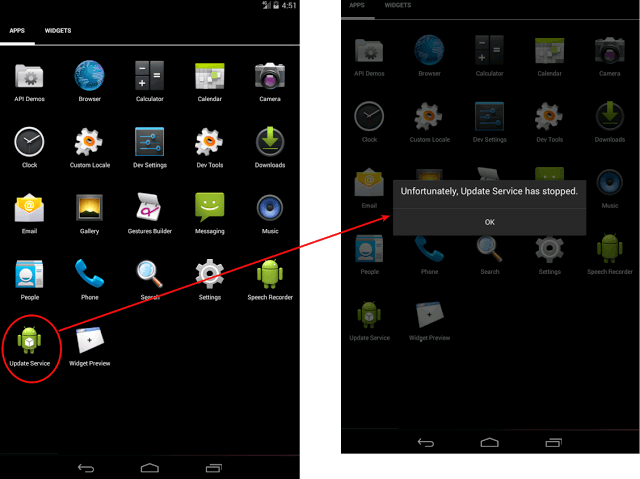

SMSVova 스파이웨어는 사용자의 물리적 위치를 추적하기 위해 개발되었으며, 공격자는 SMS 메시지를 통해 이를 제어합니다. 분석 결과에 따르면, 앱이 설치된 후 사용자가 앱 열기를 시도하면 아래의 메시지가 표시됩니다.

‘Unfortunately, Update Service has stopped. (유감스럽게도, 업데이트 서비스가 중지되었습니다.)

’

<이미지 출처 : http://securityaffairs.co/wordpress/58244/malware/smsvova-spyware-google-store.html>

이후 앱은 메인 화면에서 자신의 존재를 숨기며, 기기의 MyLocationService를 시작해 위치 데이터를 수집해 모바일 기기의 Shared Preferences 경로에 저장합니다.

에러 메시지에도 불구하고, 이 악성앱은 안드로이드 서비스와 브로드캐스트 리시버를 설정합니다.

- MyLocationService: 마지막으로 알려진 위치를 가져옴

- IncomingSMS (Receiver): 수신한 SMS 메시지를 스캔함

SMSVova는 수신되는 SMS 메시지들 중 길이가 23자 이상이며 “vova-“ 및 “get faq.” 텍스트열을 포함하는 문자들을 모니터링 합니다. 보안연구원은 “공격자가 ‘get faq’라는 SMS 메시지를 스파이웨어에 감염된 피해자 기기에 보낼 경우, 스파이웨어는 일련의 명령어들로 응답할 것이다.”라고 설명했습니다.

스파이웨어 배후에 있는 범죄자가 왜 위치 데이터를 수집하는지에 대해서는 아직까지 알려지지 않았습니다. 또한 SMS 기반의 행위 및 초기 단계의 예외 생성이 VirusTotal의 안티 바이러스 엔진들에서 탐지되지 않았다는 점도 주목할만 합니다.

SMSVova 스파이웨어의 제작자들은 안티바이러스 솔루션들과 구글 플레이의 악성코드 디텍터의 탐지를 피하기 위해 설계되었습니다. 이 앱은 2014년 12월 마지막으로 업데이트되었습니다. 당시 구글이 구현한 제어 장치는 그다지 엄격하지 않았습니다.

현재 알약 안드로이드는 해당 앱에 대해 Trojan.Android.InfoStealer로 탐지 및 치료하고 있습니다.

참고 :

http://securityaffairs.co/wordpress/58244/malware/smsvova-spyware-google-store.html

https://www.zscaler.com/blogs/research/android-spyware-smsvova-posing-system-update-play-store

기본기

기본기